Waarom een Security Audit laten uitvoeren?

In de snel evoluerende wereld van informatietechnologie is het waarborgen van de veiligheid van uw bedrijfsgegevens van het grootste belang. Cyberdreigingen groeien in omvang en complexiteit, en het is van cruciaal belang dat je organisatie goed voorbereid is om deze uitdagingen het hoofd te bieden. Een IT Security Audit is de eerste stap naar een sterke, veerkrachtige beveiligingsinfrastructuur.

Onze Aanpak

Bij Secure Bytes begrijpen we dat cybersecurity niet alleen draait om het implementeren van een enkele beveiligingsoplossing.

Een enkele beveiligingslaag volstaat niet om een organisatie te beschermen tegen cyber-attacks.

Er zijn meerdere beveiligingslagen en een goed doordachte aanpak nodig om uw organisatie effectief te beschermen tegen de voortdurend evoluerende dreigingen in de digitale wereld.

Daarom omarmen we een "Defense in Depth" benadering tijdens al onze security audits.

Tijdens onze security audits vullen we de defense in depth benadering aan met het zero-trust model.

Zero Trust en Defense in Depth moeten worden gezien als complementair, en organisaties kunnen profiteren van het implementeren van beide strategieën om een robuuste en veerkrachtige beveiligingsinfrastructuur op te bouwen.

Wat Is "Defense in Depth"?

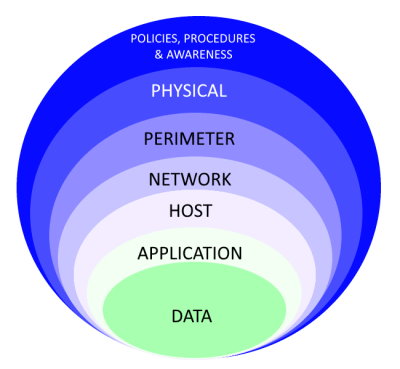

"Defense in Depth" is een strategische aanpak die gericht is op het creëren van meerdere lagen van beveiliging binnen een IT-infrastructuur. Het idee is om niet alleen te vertrouwen op één enkele beveiligingsmaatregel, maar om een reeks van diverse beveiligingslagen te implementeren. Dit zorgt ervoor dat zelfs als één laag wordt doorbroken, andere lagen paraat staan om te voorkomen dat een aanval succesvol is.

Policies, Procedures, and Awareness In de deze laag richten we ons op het beleid, procedures en bewustwording als essentiële pijlers van informatiebeveiliging. Tijdens de audit evalueren de effectiviteit van onze beleidsdocumenten, implementatieprocedures en bewustwordingsprogramma's.

Physical Security De fysieke beveiligingslaag omvat toegangscontrole, bewaking en beveiliging van de faciliteiten. Tijdens de security audit gaan we na of de fysieke beveiligingsmaatregelen voldoende zijn om ongeoorloofde toegang tot de faciliteiten te voorkomen en de fysieke activa te beschermen.

Perimeter Security De perimeterbeveiligingslaag beschermt de externe netwerkgrenzen met firewalls, VPN’s en intrusion prevention systems (IPS). Tijdens de security audit controleren we of dit correct ingesteld en up-to-date is om ongeautoriseerde toegang vanaf externe netwerken te voorkomen en potentiële bedreigingen te detecteren.

Network Security Deze laag zorgt voor de beveiliging tegen aanvallen vanuit het interne netwerk. Tijdens de audit kijken we o.a. de netwerk segmentatie, access controles en intrusion detections systemen na.

Host Security De hostbeveiligingslaag richt zich op individuele computersystemen en servers. We verifiëren of de antivirussoftware, het patchbeheer en endpoint-beveiliging actueel zijn om onze apparaten te beschermen tegen malware en kwetsbaarheden.

Application Security De applicatiebeveiligingslaag omvat Web Application Firewalls (WAF's), beveiligingscodebeoordelingen en applicatiepatching om de softwaretoepassingen te beschermen tegen kwetsbaarheden en aanvallen. Tijdens de audit kijken we of deze maatregelen actief en up-to-date zijn.

Data Security De datasecuritylaag omvat versleuteling, gegevensclassificatie en toegangscontrole om gevoelige informatie te beschermen. Gedurende de audit controleren we of deze maatregelen worden toegepast om de vertrouwelijkheid en integriteit van de gegevens te handhaven.

Wat is Zero Trust?

Zero Trust is een beveiligingsmodel dat ervan uitgaat dat geen enkel element in het netwerk, of het nu een gebruiker, een apparaat, een applicatie of een netwerksegment is, inherent vertrouwd kan worden. In plaats daarvan wordt elk verzoek om toegang tot bronnen continu geauthenticeerd en geautoriseerd, ongeacht de locatie van de gebruiker of het apparaat. Zero Trust benadrukt het principe van "vertrouw niets, controleer alles" en stelt strenge toegangscontroles en verificaties in om het risico van laterale beweging van bedreigingen binnen het netwerk te minimaliseren.

Zero Trust combineert geavanceerde technologieën zoals multifactorauthenticatie, gedragsanalyse en continue monitoring om verdachte activiteiten onmiddellijk te detecteren en te stoppen.

Tijdens onze security audit gaan we na of al deze elementen actief en correct ingesteld zijn.

Enkele Cijfers...

“In 43% van de kmo’s zijn er geen plannen om zich tegen cybercriminaliteit te verdedigen.”

“78% van de kmo’s beschouwt beveiliging als de grootste uitdaging wanneer ze de cloud gebruiken.”

“63% van de kmo’s meldt dat er de voorbije 12 maanden bij hen een datalek was.” ~ Bron

Meer info

Heb je interesse in een security audit of nog verdere vragen? Neem dan gerust geheel vrijblijvend contact met ons op via onderstaande gegevens.